Security Operations Center (SOC): Grundlagen, Kosten und Nutzen

Was ist ein Security Operations Center?

Ein Security Operations Center (SOC) ist eine zentrale Einheit, die für die Überwachung, Analyse und Abwehr von Cyberbedrohungen innerhalb einer Organisation verantwortlich ist. Cyber-Angriffe häufen sich und werden immer raffinierter. Als wesentlicher Bestandteil einer robusten Cyber-Sicherheitsstrategie trägt ein SOC dazu bei, Angreifer frühzeitig zu erkennen, bevor sie einen erheblichen Schaden anrichten können.

In diesem Blog-Post beleuchten wir, wer ein SOC benötigt und wie es funktioniert. Zudem vergleichen wir die Vorteile und Herausforderungen beim Aufbau eines In-House SOC mit der Auslagerung an einen Managed Service Provider und betrachten die finanziellen Faktoren beider Optionen.

Wer benötigt ein SOC?

Cyber-Angriffe sind zur Bedrohung Nummer eins für Unternehmen geworden, unabhängig von deren Größe oder Branche. Die Schäden, die verursacht werden, sind vielfältig und treffen viele unerwartet:

- Betriebsausfälle: Lahmgelegte IT-Systeme führen zu Produktivitätseinbußen. Die Wiederherstellung der Systeme kann Zeit und Ressourcen in Anspruch nehmen.

- Finanzielle Verluste: Neben Verlusten durch Betriebsausfälle können weitere finanzielle Schäden durch Diebstahl von Geldern oder Erpressung durch Ransomware entstehen.

- Datenverlust: Geschäftsgeheimnisse, geistiges Eigentum oder Kundendaten können abfließen oder permanent verloren gehen.

- Rechtliche Konsequenzen: Datenschutzverletzungen können Strafen und Schadensersatzforderungen nach sich ziehen.

- Reputations-Schäden: Ein erfolgreicher Cyber-Angriff kann das Vertrauen und das Ansehen des betroffenen Unternehmens bei Kunden, Partnern und der Öffentlichkeit negativ beeinflussen.

Viele Unternehmen treffen präventive Sicherheitsmaßnahmen, um solche Szenarios zu vermeiden. Die Praxis zeigt jedoch, dass ein erfolgreicher Angriff oft nur eine Frage der Zeit ist. Einmal betroffen, stellen sich viele Fragen: Wie kamen die Angreifer ins System? Welche Systeme sind betroffen? Welche Daten sind abhandengekommen? Sind personenbezogene Daten abgeflossen? Ist eine Meldung bei der Datenschutzbehörde notwendig? Und welche Informationen müssen dort bereitgestellt werden? Können diese Fragen nicht beantwortet werden, drohen im Zweifelsfall sogar rechtliche Konsequenzen durch die DSGVO, KRITIS-Gesetze des BSI oder NIS-2.

Ein Security Operations Center trägt maßgeblich dazu bei, potenzielle Angriffe frühzeitig zu erkennen, darauf zu reagieren und potenzielle Schäden zu minimieren. Im besten Fall stellen sich die Fragen oben dank eines SOC also gar nicht. Zudem können im Angriffsfall der Ablauf sowie der Umfang der betroffenen Systeme und Daten genau spezifiziert werden.

Die kurze Antwort lautet daher: Jedes Unternehmen, das seine IT-Infrastruktur und geschäftskritischen Daten schützen und auf den Ernstfall vorbereitet sein möchte, sollte die Implementierung eines SOC in Betracht ziehen.

Wie funktioniert ein SOC?

Cyber-Angriffe verlaufen in der Regel in mehreren Phasen: von der Erkundung des Ziels und der Identifikation passender Angriffsmethoden über erste Angriffe und die Installation eines Brückenkopfes bis hin zur Kontrolle der Zielsysteme (siehe z.B. Lockheed Martins Cyber Kill Chain®). Ein Blick in die Statistik zeigt, dass Angreifer sich nach dem initialen Einbruch oft Wochen bis Monate im System bewegen können, bevor sie entdeckt werden. Dabei erzeugen die Angreifer Spuren, die sich als digitale Fußabdrücke in den Logs der betroffenen Systeme widerspiegeln.

Ein Security Operations Center ist darauf ausgelegt, Angreifer in jeder Phase anhand ihrer Spuren zu erkennen und zu stoppen, bevor diese einen Schaden anrichten können. Das SOC besteht dabei im Wesentlichen aus einem Team von IT-Sicherheitsexperten, welches rund um die Uhr die IT-Infrastruktur eines Unternehmens überwacht.

Technologien und Prozesse in einem SOC

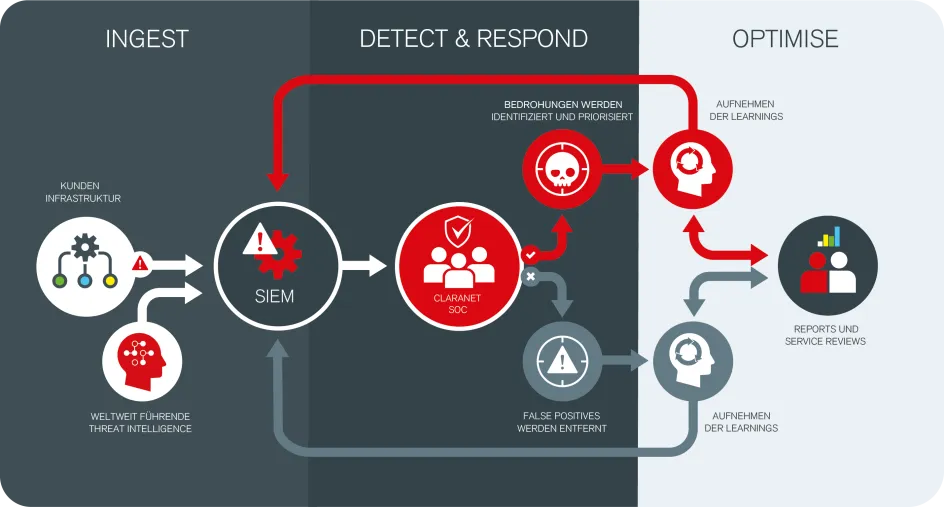

In aller Regel spielt im Security Operations Center ein SIEM (Security Information and Event Management) eine zentrale Rolle. Das SIEM analysiert die Log-Daten aller relevanten Systeme im Netzwerk. Das können Server, Firewalls, Netzwerkgeräte, Endgeräte oder Anwendungen sein. Fällt dabei ein verdächtiges Muster oder Verhalten auf, wird ein Alarm ausgelöst. Dieser wird innerhalb weniger Minuten von einem SOC-Analysten analysiert und priorisiert. Er entscheidet, ob es sich um einen Fehlalarm oder eine tatsächliche Bedrohung handelt, und leitet weitere Schritte ein.

Zudem können EDR-Lösungen (Endpoint Detection and Response) zum Einsatz kommen. Diese laufen direkt auf den Endpunkten, wie z.B. Desktops oder Laptops, und analysieren kontinuierlich die dort laufenden Aktivitäten. Wird ein verdächtiger Prozess erkannt, kann er automatisch beendet werden. So kann beispielsweise Ransomware erkannt und gestoppt werden, bevor ein Schaden entsteht.

Eine der wesentlichen Herausforderungen beim Betrieb eines SOC liegt in einer kontinuierlichen Verbesserung der Erkennungsrate bei gleichzeitiger Reduzierung von Fehlalarmen. Zu viele falsche Alerts führen zu einer Ermüdung der SOC-Analysten, während bei einer zu geringen Sichtbarkeit tatsächliche Angriffe übersehen werden können. Die eingesetzten Systeme müssen daher kontinuierlich gepflegt und optimiert werden, um einen effizienten und effektiven Betrieb gewährleisten zu können.

Features und Funktionsweise eines SOC am Beispiel des Claranet Managed SOC

Rollen in einem SOC

Neben den Prozessen besteht ein SOC aus klar definierten Rollen der Team-Mitglieder:

- SOC-Analysts analysieren und priorisieren laufend eingehende Alarme und leiten Gegenmaßnahmen ein.

- SOC-Engineers kümmern sich um die Entwicklung, Implementierung und Wartung der technischen Infrastruktur des SOC.

- SOC-Manager verwalten Budget und Personal. Außerdem sind sie die Schnittstelle zu anderen Verantwortlichen im Unternehmen.

Oft existieren weitere Rollen, wie z.B. Shift Leads oder Threat Hunter, die proaktiv nach Bedrohungen suchen. Die konkrete Rollen-Verteilung kann je SOC variieren. Die Prozesse und Rollen der Team-Mitglieder sind in jedem Fall klar definiert, um sicherzustellen, dass das Unternehmen rund um die Uhr effektiv vor Cyber-Angriffen geschützt ist.

Wie funktioniert ein SOC in der Praxis?

Wie ein SOC in der Praxis einen Angriff erkennen und abwehren kann, zeigt Tom Kinnaird (Cyber Services Practice Lead bei Claranet UK) anhand eines simulierten Angriffs in diesem einstündigen Deep Dive Video:

In-House vs. Managed SOC

Beim Aufbau eines Security Operations Centers stehen Unternehmen vor der Entscheidung zwischen einem In-House und einem Managed SOC Service.

Ein In-House SOC wird vom Unternehmen selbst aufgebaut und betrieben. Es bietet vollständige Kontrolle und eine besonders individuelle Anpassung an eigene Bedürfnisse. Eine wesentliche Herausforderung beim Aufbau eines In-House SOC liegt in der Rekrutierung von qualifiziertem Personal. Laut der SANS 2023 SOC Survey ist eine SOC-Größe von 11 bis 25 Team-Mitgliedern am häufigsten anzutreffen, bei größeren Unternehmen sind es bis zu 100.

Ein Managed SOC wird von einem externen Dienstleister betrieben. Cyber-Security-Experten gewährleisten Überwachung und maximale Reaktionsgeschwindigkeit rund um die Uhr (Managed Detection and Response, MDR). Unternehmen müssen dabei jedoch einen Teil der Kontrolle über ihre IT-Systeme abgeben und einen geeigneten, zu ihren Anforderungen passenden Anbieter finden. Einmal gebucht, bietet ein Managed SOC maximale Flexibilität und Skalierbarkeit.

Die Wahl zwischen einem In-House SOC und einem Managed SOC hängt letztendlich von den spezifischen Anforderungen und Ressourcen eines Unternehmens ab. Wir empfehlen Ihnen in jedem Fall, die Gesamtkosten für beide Optionen sorgfältig zu ermitteln und zu vergleichen.

Gesamtkostenbetrachtung und Return on Investment

Die Entscheidung für ein Security Operations Center ist mit bedeutenden Investitionen verbunden, die viele Unternehmen zunächst scheuen.

Für eine differenzierte Betrachtung ist es wichtig, zunächst die Gesamtkosten (Total Cost of Ownership, TCO) zu betrachten. Während die Kosten eines Managed SOC vom Angebot des jeweiligen Anbieters abzulesen sind, erfordert die Ermittlung der Gesamtkosten eines In-House SOC die Summierung aller Kosten für Aufbau und Betrieb. Dazu zählen Kosten für Personal, Technologie, Softwarelizenzen und Räumlichkeiten, aber auch kontinuierliche Kosten für die Weiterentwicklung der Systeme und Mitarbeiter. In den meisten Fällen liegt die Endsumme über den Kosten von spezialisierten Managed-SOC-Anbietern, die unter anderem von Skaleneffekten profitieren. Ein weiterer Vorteil bei der Buchung eines Managed SOC ist die bessere Planbarkeit der Ausgaben.

Bei Investitionen in die IT-Sicherheit greift die reine Kostenbetrachtung jedoch zu kurz. IT-Sicherheit ist kein Selbstzweck, sondern vielmehr eine unverzichtbare Investition in eine erfolgreiche Zukunft. Ein SOC hilft Ihnen dabei, potenzielle Schäden durch Cyber-Attacken und damit verbundene Kosten durch Verluste, Ausfallzeiten, Imageschäden oder rechtliche Konsequenzen zu reduzieren. In der Betriebswirtschaftslehre wird bei der Frage nach dem quantifizierbaren Nutzen einer Investition häufig der Return on Investment (ROI) berechnet. Dabei wird der Ertrag einer Investition ins Verhältnis zu den gegenüberstehenden Kosten gesetzt. Da Security-Investitionen keine direkten Erträge erwirtschaften, greift die klassische Definition zu kurz. Eine interessante Alternative stellt der Return on Security Investment (RoSI) dar. Die Kennzahl zielt darauf ab, festzustellen, wie hoch der Schaden sein könnte, der durch die IT-Security-Investition zu vermeiden wäre.

Fazit

Ein Security Operations Center ist ein unerlässlicher Bestandteil einer effektiven Cyber-Sicherheitsstrategie. Durch die Betrachtung von Gesamtkosten und Nutzen wird deutlich, dass es sich bei der Entscheidung für ein SOC um eine sinnvolle und gewinnbringende Investition handelt. Sowohl In-House als auch Managed SOC bieten dabei Vorteile. Unternehmen sollten das Betriebsmodell wählen, das am besten zu ihren Anforderungen passt.

Praxis-Check: Welche SOC-Lösungen passen am besten für mein Unternehmen?

Die rasante Entwicklung neuer Technologien und die Vielzahl an Lösungsansätzen machen es für Entscheidungsträger nicht immer einfach, die richtige Strategie zu finden. Viele fragen sich:

- Welche technischen Lösungen sind für mein Unternehmen am besten geeignet?

- Wie können sie implementiert und in bestehende Strukturen integriert werden?

- Welche Auswirkungen hat ein SOC auf meine Mitarbeiter und Abläufe?

- Baue ich es selbst auf oder vertraue ich auf einen spezialisierten Anbieter?

- Und nicht zuletzt: Was wird das Ganze kosten?

Der „Claranet SOC Assessment Workshop“ hilft Ihnen, sich im Dschungel der Möglichkeiten zurechtzufinden: Gemeinsam analysieren wir Ihre Anforderungen und Risiken, um die optimale Kombination aus Technologien, Prozessen und Kompetenzen zu entwickeln.